Por todos es sabido que la crisis económica hizo mucho daño a nivel laboral en España y que numerosas personas perdieron su puesto de trabajo. Cada vez más, son las personas que nos llaman para decirnos que quieren hacer una FP de Informática para reinventarse y poder optar a un puesto de trabajo o para dar un giro a su carrera profesional.

Desde Instituto FOC queremos animarte a que sigas tu objetivo, a que te atrevas y te des la oportunidad de dedicarte a aquello que siempre has querido independientemente de la edad que tengas.

Con este artículo pretendemos darte algunos consejos para que ese camino hacia el éxito personal y profesional sea más fácil y lo lleves con ilusión.

Existen numerosos perfiles pero a continuación te exponemos algunos de los más comunes:

- Perfil A: Soy una persona de entre 35-45 años que ha estado trabajando toda la vida y me he quedado desempleado o que quiero actualizarme ya que las empresas demandan innovación.

- Perfil B: Soy una persona de entre 23-35 años que ha estudiado una carrera que le encanta pero no encuentro trabajo en mi sector.

Tengas el perfil que tengas, estos consejos te servirán de ayuda:

- Tus experiencias no son en vano.

Si perteneces al perfil A, seguro que llevas en tu “mochila” muchas experiencias laborales y personales de las que has aprendido de alguna u otra forma. Por ejemplo, sabes cómo comportarte en un puesto de trabajo, sabes identificar qué trato debes tener con tu jefe, posees una red de contactos amplia, te conoces muy bien y sabes cuáles son tus mejores virtudes y qué aspectos debes mejorar, tu mente es capaz de relacionar conceptos más rápidamente…

Si perteneces al perfil B, tienes formación actual, tu mente está despierta y aun conservas la ilusión y la curiosidad por lo nuevo. Probablemente no tengas demasiadas responsabilidades personales (hipoteca, hijos…) y dispongas de más tiempo para seguir investigando las necesidades o características que requieren las empresas en sus empleados o estés abierto a desplazarte a otras ciudades o países para trabajar.

- No te compares con otras personas.

Cada persona es un mundo y tiene unas características que le definen. Por este motivo no debes comparar tu edad, perfil profesional… con el de otros.

Lo que sí debes hacer es analizarte y tener muy claro cuál es tu potencial. Tienes dos opciones:

- Luchar por lo que te gusta para ser el mejor en tu sector.

- Adaptar tu perfil profesional a las necesidades empresariales.

También puede pasar que lo que te gusta es lo que demandan las empresas entonces ¡estás de suerte!

- Sigue formándote.

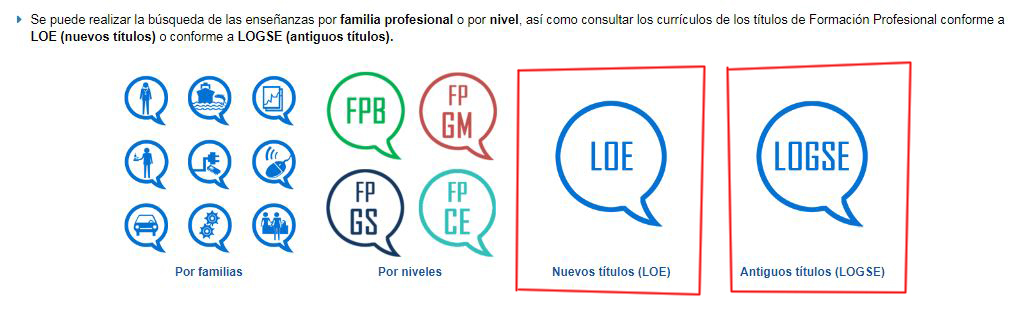

El saber no ocupa lugar y además te ayudará a estar al día de todas las novedades del mercado. Puedes formarte asistiendo a conferencias, webinars, cursos de especialización, leyendo sobre temas actuales o técnicos o estudiando una FP, Grado Universitario o un Máster.

Los idiomas, cada vez más, cobran una importancia mayúscula por lo que no está de más que dediques parte de tu tiempo a ello. Además te permitirán desplazarte a otros países para trabajar.

- Siempre positiv@.

Mantén una actitud positiva ante este cambio, pon todas tus ganas y esfuerzo en hacer que sea posible. Todos tenemos días buenos y malos pero no debes permitir que un día malo te arruine tu objetivo. Sal, queda con amigos o familiares, haz deporte y echa fuera toda esa negatividad.

- Mantente informado de la situación actual del mercado.

A continuación puedes ver algunos artículos que te ayudarán a ello:

El Servicio Público de Empleo Estatal publica las necesidades formativas detectadas en competencias técnico profesionales.

Herramientas útiles para la búsqueda de empleo.

Claves para tu primer empleo

Una nueva vía de especialización, la Formación Profesional.

Consigue trabajo utilizando el Storytelling

Aprender a aprender, una capacidad clave.

La FP a distancia se pone a la cabeza.

¿Cómo puedo saber las salidas laborales de mi FP?

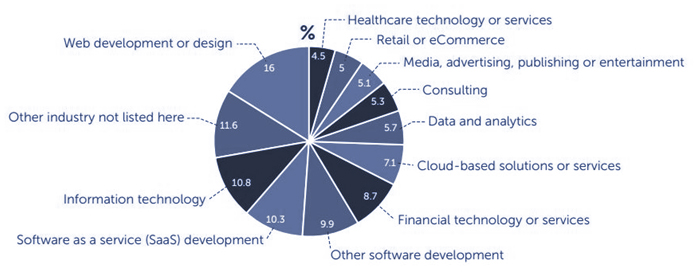

Informática y Telecomunicaciones, primera posición del ranking de salarios

El Programador Java con conocimientos en Scrum, uno de los perfiles más demandados de hoy.

El Chief Data Officer ya tiene su hueco en las empresas españolas.

Esperamos que este artículo te ayude y ¡te deseamos toda la suerte del mundo!

Foto de Negocios creado por yanalya – www.freepik.es